VMWare y AMD presentaron las primeras Tarjetas Gráficas para Virtualización

Los sistemas virtualizados en la nube cada vez están presentes en más ámbitos del mercado, tanto doméstico como profesional. Poder acceder a la potencia de cálculo que ofrece un ordenador con componentes de alto rendimiento desde cualquier lugar y con equipos portátiles o modestos permite disfrutar de prestaciones que, de otra manera, requerirían una inversión muy superior.

Solo hay que imaginarse una situación en la que, desde un modesto portátil o tablet, podamos diseñar a tiempo real una compleja escena 3D como si estuviéramos utilizando un ordenador de alto rendimiento con las últimas GPU del mercado.

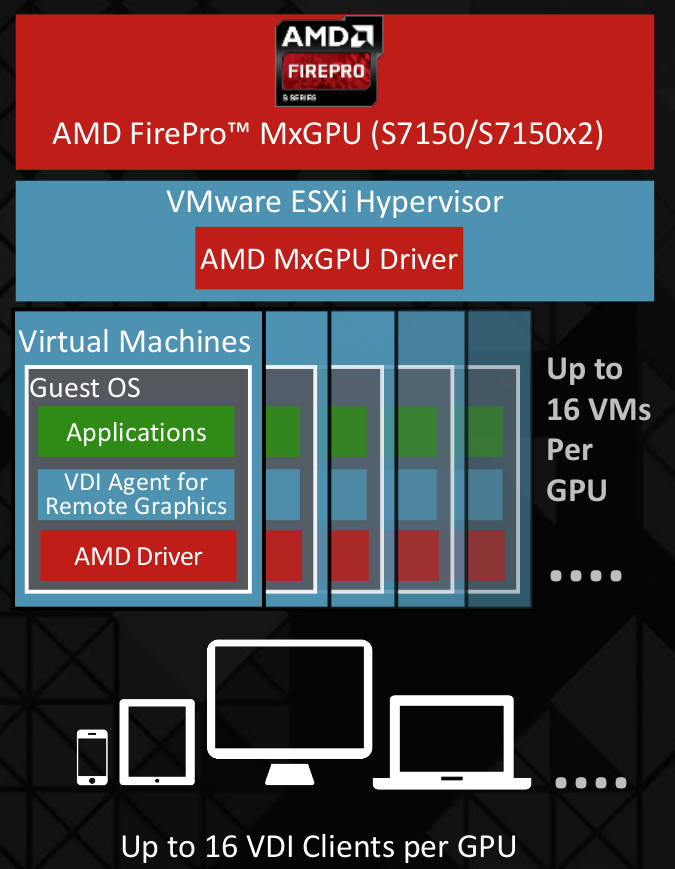

AMD nos ha enseñado en el VMWorld 2016 de Barcelona sus tres nuevas propuestas de tarjetas gráficas para virtualización en la nube MxGPU (MultiUser GPU), las nuevas AMD FirePro S7150, FirePro S7150X2 y FirePro S7100X. Unas gráficas en formato de tarjeta PCIe y MXM con soporte para VMware vSphere, ESXi 6.x, VMware Horizon 7.x y que son las primeras en ofrecer OpenCL en una GPU Virtualizada, todo ello con los drivers Radeon Pro que podemos encontrar en las versiones para Workstation.

La AMD FirePro S7150 es un modelo con 2048 Stream Processors, 8 GB de memoria GDDR5 y un sistema de refrigeración que puede ser activo o pasivo dependiendo de la opción escogida. Este modelo es capaz de manejar sesiones de hasta 16 usuarios simultáneos y dispone de un TDP de 150W.

Cada FirePro S7150 es capaz de ofrecer el mismo rendimiento que dos FirePro W7100, lo que significa que con una de estas gráficas, dos usuarios en remoto podrían disfrutar simultaneamente de la potencia de esta gráfica de gama alta.

La FirePro S7150X2 aumenta su TDP hasta los 260W al disponer de dos GPU, pero duplica la cantidad de usuarios disponibles que podrán virtualizar contra ella hasta los 32. Utiliza dos GPUs de 2048 Streams Processors cada una (4096 en total), con 16 GB de memoria GDDR5 y un sistema de refrigeración pasivo.

Este modelo, la FirePro S7100X está pensado para sistemas que hagan uso de este tipo de formato MXM como servidores rack de perfil bajo. Con un TDP de 100W, la S7100X puede manejar sesiones de 16 usuarios a la vez. Cuenta con 2048 Streams Processors y 8 GB de GDDR5.

Si querés capacitarte en Virtualización, Fundación Proydesa y VMWare te ofrecen este curso

La tecnología que el cine anticipó y hoy es una realidad

Seguramente a esta selección de largometrajes ustedes querrán añadirles muchos más. Por esto, la idea no es afirmar que son los únicos o los mejores, sino más bien establecer un punto de partida para divertirnos recordando.

Viaje a la luna

En 1902, el ilusionista y director de cine francés Georges Méliès rodó la película Viaje a la Luna, inspirada en el libro de Julio Verne ‘De la tierra a la luna’. Se podría decir que este film en blanco y negro reúne los primeros intentos del hombre por realizar trucos de cámara y efectos especiales (el desarrollo de la técnica en el cine tiene todo que ver con la tecnología).

Odisea en el espacio

Esta película de Stanley Kubrick es considerada de culto dentro del género de ciencia ficción. Data de 1968 y ya nos mostraba en esa época numerosos adelantos tecnológicos, entre ellos, lo que conocemos actualmente como videoconferencia. En una de las escenas, vemos a personajes como Heywood Floyd -desde la estación orbital- hablando con su hija que se encontraba en la tierra a través de un computador.

Star Wars

En la primera película de ‘Star Wars’ (1977) aparecieron robots. R2-D2 y C3PO se podían comunicar con los humanos y realizar acciones puntuales que le facilitaran la vida a Luke Skywalker.

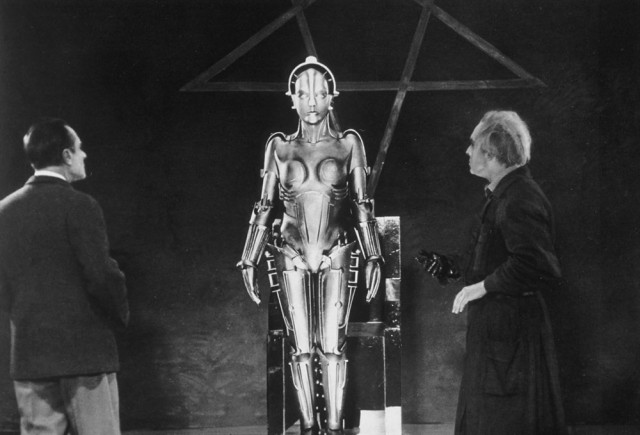

Pero antes de que George Lucas incluyera estos personajes dentro de su saga, el mundo ya había sido testigo de la robótica en el film alemán ‘Metropolis’ de 1927, dirigido por Fritz Lang. Esta pieza cinematográfica es uno de los referentes más importantes del expresionismo alemán y fue considerado por la Unesco como Memoria del Mundo.

Metropolis

Después de Star Wars, películas como Blade Runner (1982), Terminator (1984) y Robocop (1987) nos siguieron hablando de esta tecnología, que hoy en día causa desde amiración hasta susto.

De hecho, pensar en la posibilidad de que un ‘androide’ pueda ser programado para matar nos llena de incertidumbre, pero también guardamos la esperanza de que la robótica se incline más bien por acompañantes amorosos y serviciales como ‘El Hombre Bicentenario’ -una película de 1999 protagonizada por Robbin Williams- en la cual se exploran temas bastante humanos como la esclavitud, los prejuicios, la libertad intelectual, el sexo, el amor y la muerte. La historia está basada en el cuento homónimo del bioquímico y escritor ruso Issac Asimov.

Hackers

‘Hackers’ es una película de suspenso de 1995, protagonizada por Angelina Jolie y Jhonny Lee Miller. Tiene mucha influencia de la cultura cyberpunk, y se trata de las acciones de un grupo de hackers que se ve involucrado en una extorsión a una gran corporación.

The Net

También en 1995, una película protagonizada por Sandra Bullock desarrollaba el tema de la seguridad informática: ‘The Net’ relata la vida de una programadora que sale a vacaciones, y en su primer día fuera de la oficina, recibe un disquete 3,5 que posee la clave para acceder al control de las bases de datos protegidas de los Estados Unidos.

IA

¿Quién no lloró con esta película? (2001), porque nunca imaginamos que un ser artificial podía pensar y amar de manera tan real como lo hacía David. Fue el primer largometraje que nos acercó a lo que comprendemos hoy en día como inteligencia artificial -y aunque no es una película de acción- vale la pena referenciarla, por su alto contenido tecnológico.

Inteligencia Artificial fue dirigida por Steven Spielberg y algunos expertos indican que retoma muchos elementos del cuento italiano Pinocho.

Gattaca

Dimensionamos los alcances de la manipulación genética con ‘Gattaca’, estrenada en 1997 y protagonizada por Ethan Hawke, Uma Thurman y Jude Law. Pero hasta hace muy poco tiempo nos enteramos que ‘Gattaca’ -el título de la película- es precisamente una secuencia de ADN (Guanina, Adenina, Timina, Timina, Adenina, Citosina, Adenina), y que detalles como la escalera de la casa de uno de los personajes principales (Jerome) es una gran espiral que muestra la forma más común de representar el ADN.

Misión Imposible 1996

Hay serie y películas de ‘Misión Imposible’, y en ambos formatos, podemos ver avances tecnológicos como la autenticación biométrica de la huella y el iris, los celulares, la tecnología láser (que también aparece en Star Wars), los relojes inteligentes (wearables), el GPS y las pantallas en los automóviles.

También en las películas de James Bond se pueden identificar múltiples dispositivos tecnológicos que a las generaciones jóvenes seguramente no les resultan tan sorpresivos, pero que para nosotros fueron casi que premonitorios.

Simone

Esta película, protagonizada por Al Pacino, se me asemeja a los asistentes virtuales de hoy en día (Siri o Cortana). Narra la historia de S1m0ne, una mujer virtual que se convierte en la protagonista de la película de Al Pacino -que hace las veces del director de cine Viktor Taransky- después de que ninguna actriz de carne y hueso quiere trabajar con él.

Esta mujer virtual sale de un software que un ingeniero informático que admira a Taransky le entrega a este en un disco duro. El programa le permite reproducir toda clase de efectos, incluso, a una mujer virtual que termina convirtiéndose en el personaje principal de su proyecto. De esta forma, Viktor le da origen a una actriz denominada ‘S1m0ne’, cuyo nombre se deriva del nombre del programa SIMulation ONE.

Después de este film, la película del 2013 ‘Her’ -dirigida por Spike Jonze- nos habló de un hombre que se enamora de un asistente virtual. ‘Her’ es el debut de Jonze como guionista, y con este film obtiene el Oscar a mejor Guión Original.

"The Imposter´s Handbook": el libro que te cuenta qué cosas tenés que saber para parecer un experto en informática

¿Qué es el cálculo lambda? ¿Y la máquina de Turing? Quizá suene a muchos por The imitation game, la película sobre la vida del matemático británico. Pero, tras ver la cinta, ¿darían los conocimientos para tener una mínima conversación sobre informática?

Sobre todo, si se es lego en la materia. Rob Conery se ha encargado de pensar en estas personas que quieren saber un poco más y ha escrito un libro específicamente para ellas.

Se trata de The Imposter’s Handbook: A Primer for Self-Taught Programmers, un manual de más de 400 páginas y varias decenas de dibujos donde este desarrollador estadounidense de software enseña todo lo que hay que saber sobre informática para hacerse pasar por entendido.

Los conceptos de programación se acompañan con diagramas, esquemas o dibujos que facilitan el aprendizaje. El libro, en formato electrónico (aunque se prevé una versión en papel, todavía sin fecha), incluye enlaces para ampliar la información.

Aunque Conery avisa: su manual para impostores no puede sustituir a unos estudios formales. Ni lo pretende. Es más, el libro, según explica, es «el compendio de mi investigación durante un año para rellenar los agujeros de mi conocimiento en informática».

Un servicio que se hizo a sí mismo y ahora pone a disposición de los demás. «Mi meta con este libro», continúa, «es mostrar a los no graduados en informática cuánto desconocen». En cualquier caso, su pretensión no es convertirse en fuente de autoridad, sino elaborar «un sumario conciso de las cosas que deberías saber».

Conery lleva desde el año 1998 dedicándose a tiempo completo al mundo de la tecnología y participando en proyectos open source. Aunque antes fue geólogo, comenzó como administrador de bases de datos tras comprobar lo divertido que le resultaba trabajar con la enorme cantidad de información que generaba en su trabajo anterior.

Después de pasar por empresas como Paypal, ahora se dedica al desarrollo de software, aunque también se está especializando en desarrollo web. Por si esto fuera poco, tiene un podcast, This Developer’s Life, sobre el mundo de los programadores, y un proyecto denominado Big Machine con el que busca crear tutoriales de lo más entretenidos para estos profesionales de la informática.

Él mismo, según cuenta, se había quedado sin nada que decir en algún encuentro con colegas cuando estos se ponían a hablar sobre cuestiones como el cálculo lambda o la notación Big-O. Así, conforme iba aprendiendo cosas nuevas, las iba incorporando al libro.

The Imposter’s Handbook se divide en diez capítulos que van desde las bases de datos hasta los algoritmos. Tampoco podían faltar nociones sobre el diseño de software. Además, todo el código que se recoge en sus páginas está también en un repositorio de Github para que cualquier lector pueda acceder y utilizarlo.

Los conceptos que se manejan en el libro dan para conversaciones de cierto nivel acerca de cuestiones informáticas. Por ejemplo, la notación Big-O, que fue parte del germen del libro al salir durante la conversación con un colega, consiste en simplificar la representación de un algoritmo a la hora de compararlo con otro, usando una gráfica.

Por su parte, el cálculo lambda, que la Wikipedia define como el lenguaje de programación más pequeño, sirve para expresar de forma simple una función computable, es decir, la función mínima que realizaba la máquina de Turing.

¿Y qué es la máquina de Turing? Un ordenador primitivo. Como sabrás si has visto su biopic, este invento del científico y criptógrafo británico Alan Turing fue de gran ayuda durante la Segunda Guerra Mundial y sentó las bases de la computación moderna. Al explicar este concepto, Conery habla del propio origen de los ordenadores tal y como los conocemos hoy en día. Además, honra a este pionero cuya figura fue vilipendiada por muchos de sus compatriotas y que últimamente se ha vuelto a poner en valor.

Según cuenta en el libro, el aprendizaje de Conery comenzó, cómo no, consultando Wikipedia. No porque se fie de lo que se cuenta en sus páginas (que no lo hace), sino porque cree que son buenos puntos de inicio, para después tirar del hilo y navegar por las fuentes que se citan al final de cada entrada.

Luego buscó clases o conferencias impartidas en sitios de postín como el MIT o las universidades de Stanford y Harvard. Ambos centros tienen también cursos en línea gratuitos, como el CS50, que ayudan a conocer las nociones de la programación y la informática; a él, desde luego, le ayudaron en su propósito y, por eso, muchos de esos cursos están enlazados en el libro.

Por si esto fuera poco, Conery también estuvo perdiendo el tiempo, pero de una forma que él define como productiva. Por «cada madriguera de conejo en la que caía» (un juego de palabras con chasing rabbits, ‘cazar conejos’ en inglés pero también ‘perder el tiempo’), por cada nuevo camino que exploraba, se le abrían nuevas posibilidades de seguir aprendiendo.

Para evitar el mayor número de errores, Conery pone todo el contenido del libro bajo revisión de expertos, y aún hoy, cuando The Imposter’s Handbook ya está en preventa (aunque ha generado un intenso debate en Reddit), sigue escribiendo y reescribiendo.

Vía: Yorokubu