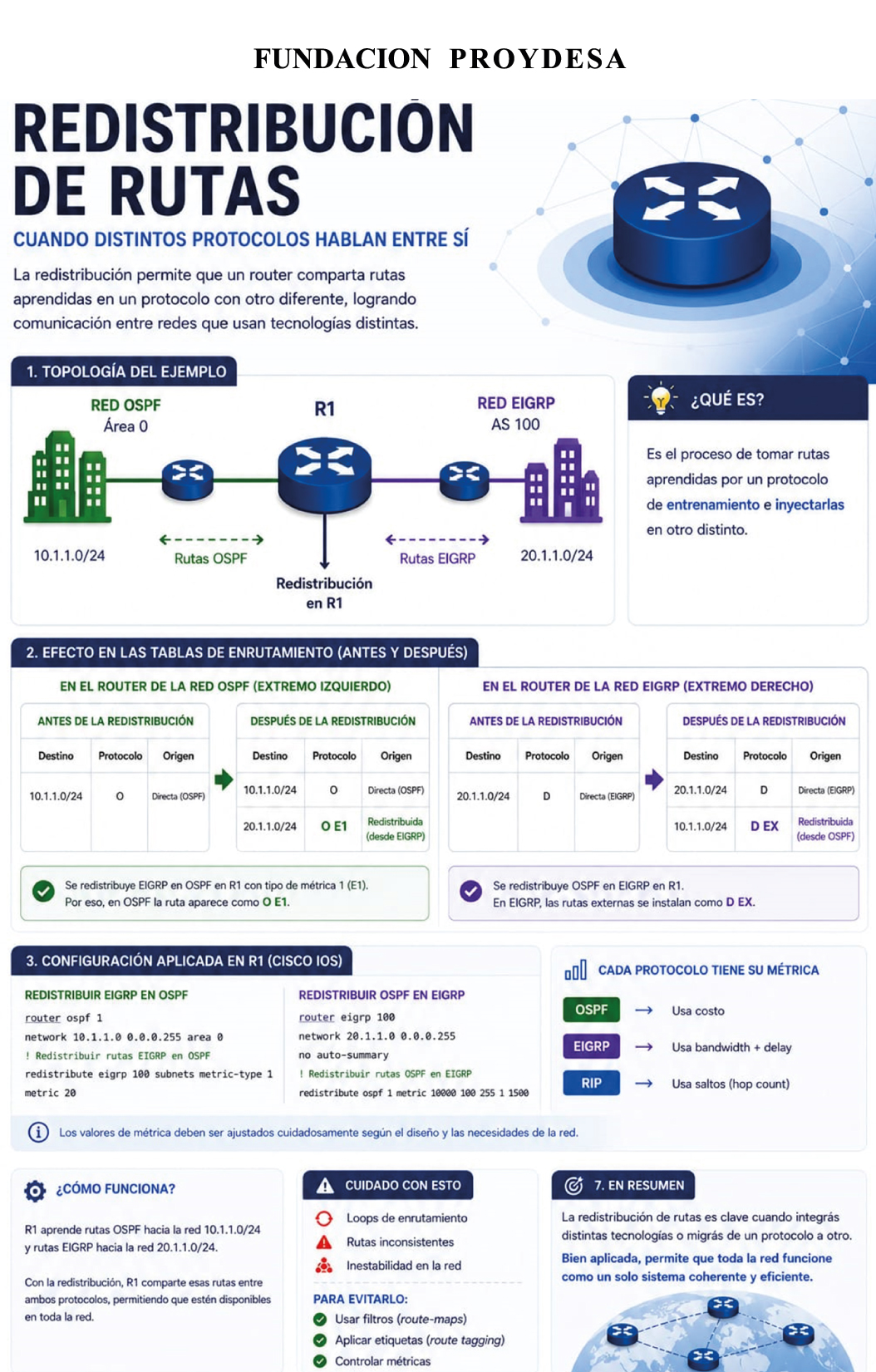

En muchas infraestructuras reales, un solo protocolo de enrutamiento no siempre es suficiente. Diferentes partes de una red pueden utilizar distintos protocolos como OSPF, EIGRP, RIP, IS-IS, BGP o incluso rutas estáticas. Y entonces, ¿cómo logra un router que todas etas redes se entiendan?

Ahí entra en juego la redistribución de rutas.

- Es el proceso mediante el cual un router toma rutas aprendidas por un protocolo de enrutamiento y las “inyecta” en otro distinto.

¿Por qué es importante?

- Ayuda durante migraciones de red

- Conecta diferentes dominios de enrutamiento

- Soporta entornos “multi vendor”

- Permite un diseño de red escalable

Pasos clave:

- Identificar los protocolos de origen y destino

- Configurar la redistribución

- Establecer métricas adecuadas

- Aplicar filtros para evitar bucles (“loops”) de enrutamiento

Desafíos a tener en cuenta:

- Incompatibilidad de métricas

- Bucles de enrutamiento

- Enrutamiento subóptimo

La redistribución de rutas es una herramienta poderosa, pero debe configurarse con cuidado. Un pequeño error puede afectar a toda la red.

Autor: Instructor Pablo Telias - ver perfil Linkedin

No se pierdan esta nota sobre cableado estructurado de Daniel Constan. Un pilar fundamental para el orden y la eficiencia en el Datacenter. ¡Gracias, Instructor! En un Data Center, el cableado estructurado no es solo una cuestión de orden; es el componente crítico que garantiza la disponibilidad y el rendimiento de servicios de misión crítica.

A diferencia de una oficina convencional, un centro de datos maneja densidades de conexión masivas donde cualquier error puede significar la caída de servicios digitales globales.

La importancia estratégica se resume en estos pilares fundamentales:

• Optimización del Flujo de Aire (Enfriamiento): El cableado desorganizado (conocido como "efecto espagueti") bloquea las salidas de aire de los servidores y los pasillos fríos/calientes. Un diseño estructurado libera estas rutas, previniendo puntos calientes, reduciendo el riesgo de fallos por sobrecalentamiento y bajando los costos de energía.

• Alta Disponibilidad y Redundancia: Siguiendo los estándares ANSI/TIA-942-C, el diseño asegura rutas redundantes para que, si un cable falla, los datos continúen fluyendo por otro camino sin interrumpir el servicio. • Gestión de Alta Densidad y Velocidad: Los Data Centers requieren soportar tecnologías de 40G, 100G o más. El cableado estructurado utiliza fibra óptica de alto rendimiento (como OM4 o OS2) y conectores modulares, como MPO, que permiten concentrar cientos de conexiones en espacios reducidos de rack de forma organizada.

• Facilidad de Mantenimiento y Certificación: Al estar todo etiquetado y documentado bajo normas internacionales, los técnicos pueden realizar maniobras, cambios y agregados de cables sin riesgo de desconectar el servidor equivocado. Además, un sistema certificado ofrece garantías de hasta 25 años sobre la integridad de la señal.

• Escalabilidad Modular: Permite que el Data Center crezca de forma granular. Se pueden añadir nuevos gabinetes o filas enteras conectándolos a las áreas de distribución principal (MDA) ya existentes sin necesidad de cablear todo de nuevo desde cero.

Si están interesados en IPv8, no pueden dejar de leer esta nota de nuestro Instructor Pablo Telias . Gracias por redactar estos conceptos y por ser una guía constante en nuestra red académica.

IPv8 es la nueva versión del protocolo IP presentada como borrador (“draft”) ante la IETF el 15 de abril de 2026 buscando resolver el agotamiento de direcciones de Internet sin las complicaciones de migración que ha tenido IPv6.

Las características principales de esta versión del protocolo incluyen:

⌨️ *Compatibilidad nativa con IPv4:* trata a las direcciones IPv4 como un subconjunto dentro de su propia estructura, lo que permite que dispositivos antiguos y nuevos se comuniquen sin necesidad de túneles o configuraciones complejas (dual-stack).

⌨️ *Direcciones de 64 bits:* utiliza un formato que combina el ASN (Número de Sistema Autónomo del operador) con la dirección IP tradicional, permitiendo que cada operador gestione más de 4.000 millones de direcciones propias.

⌨️ *Unificación de servicios:* integra de forma obligatoria la gestión de DNS, DHCP y NTP mediante un “Zone Server”, evitando que deban configurarse por separado.

⌨️ *Seguridad integrada:* incluye autenticación obligatoria mediante tokens JWT y validación de rutas para mejorar la confianza en la red.

⌨️ *Eficiencia en el enrutamiento:* al utilizar el ASN como identificador de red, las tablas de rutas globales son más limpias y manejables para los operadores.